RECOMENDADO

SOLUCIÓN

Diseñada para entornos nativos en la nube

y adaptada a las necesidades de la seguridad de las aplicaciones de su empresa

Unifique la seguridad de las aplicaciones

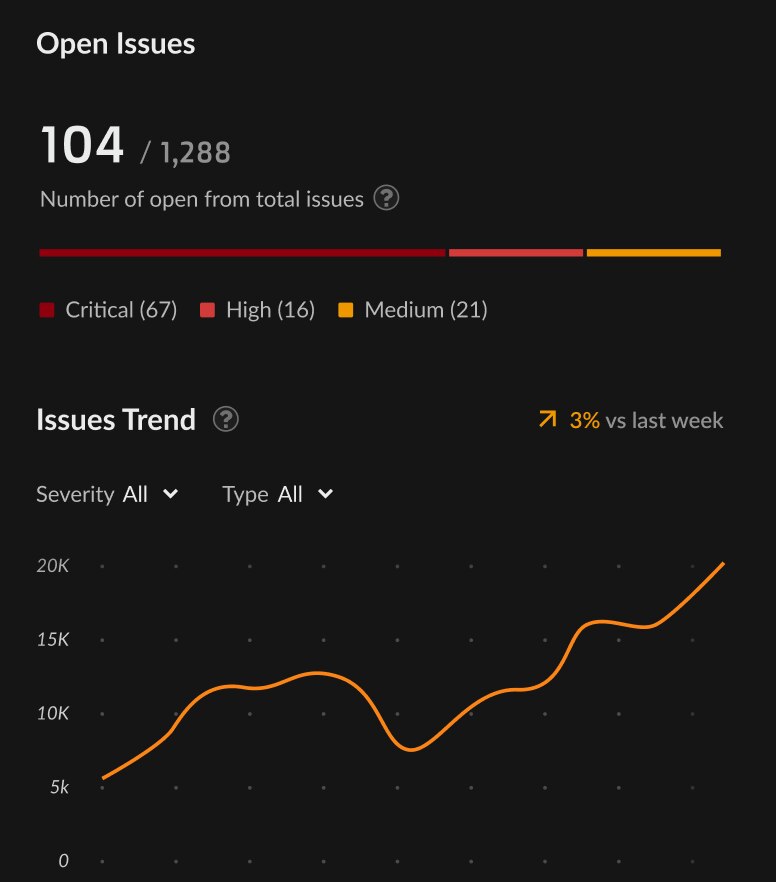

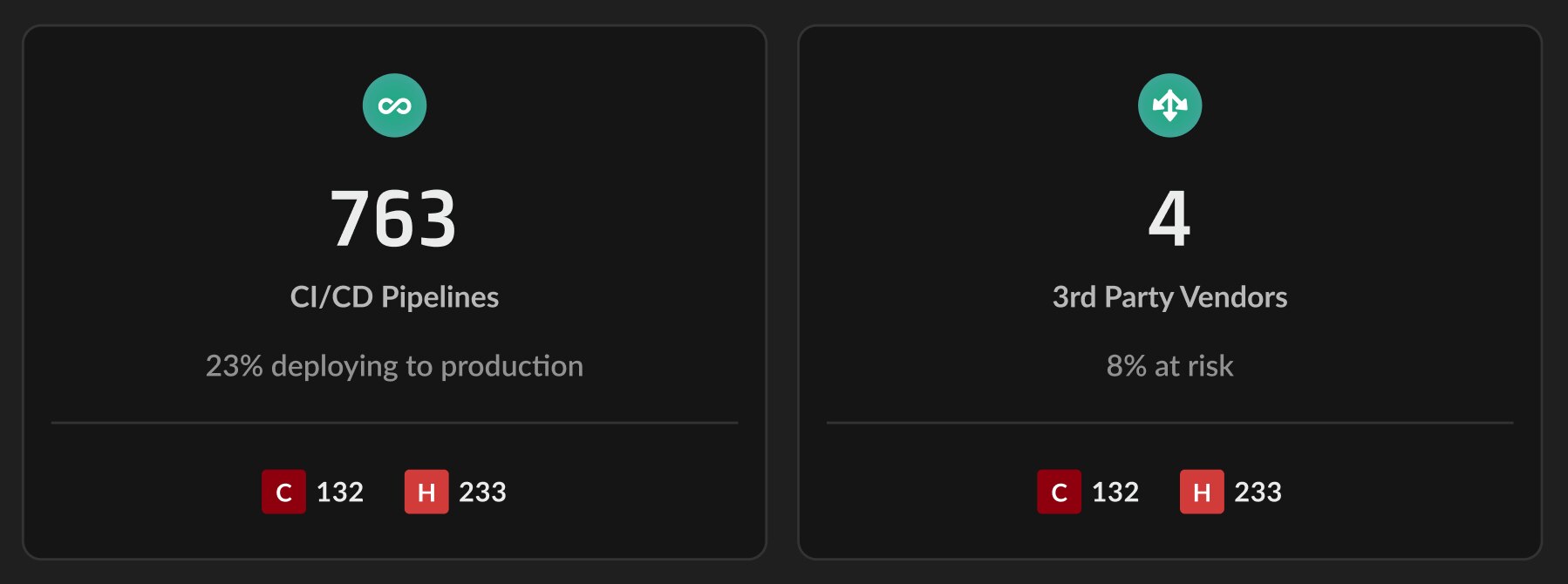

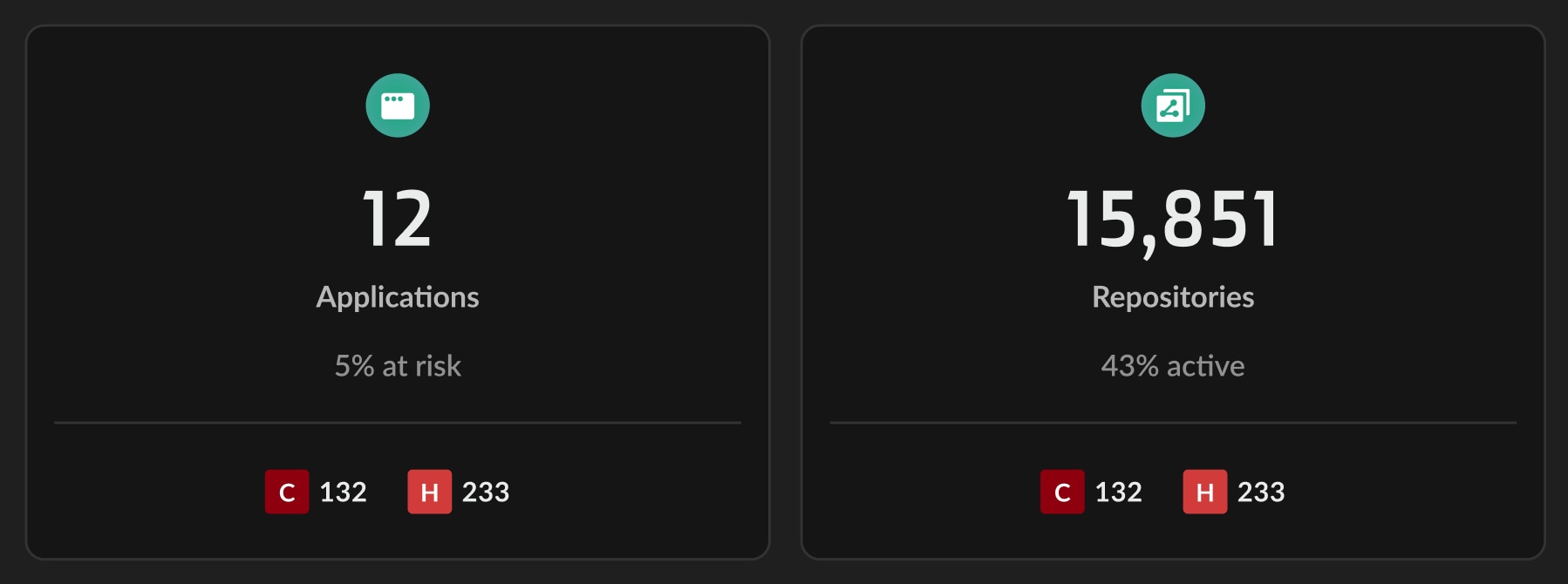

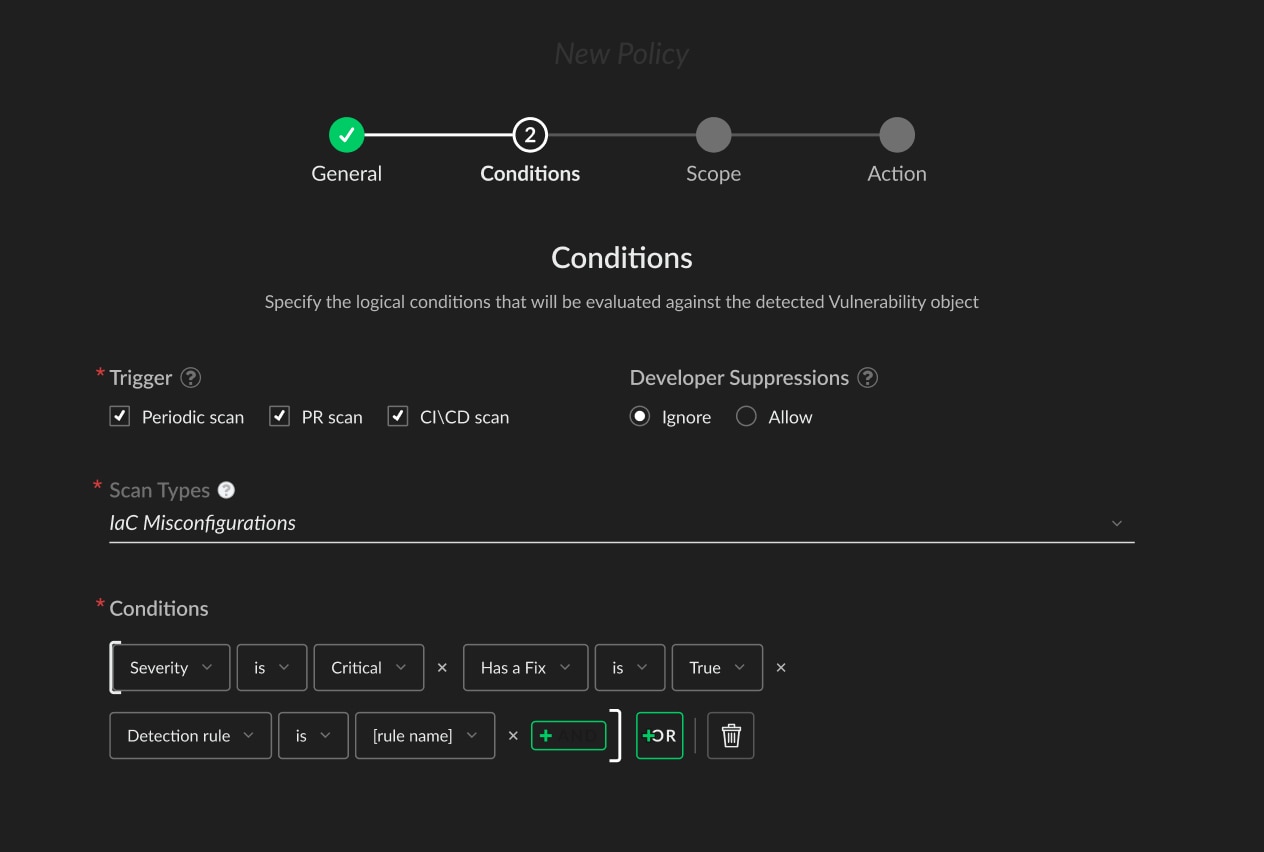

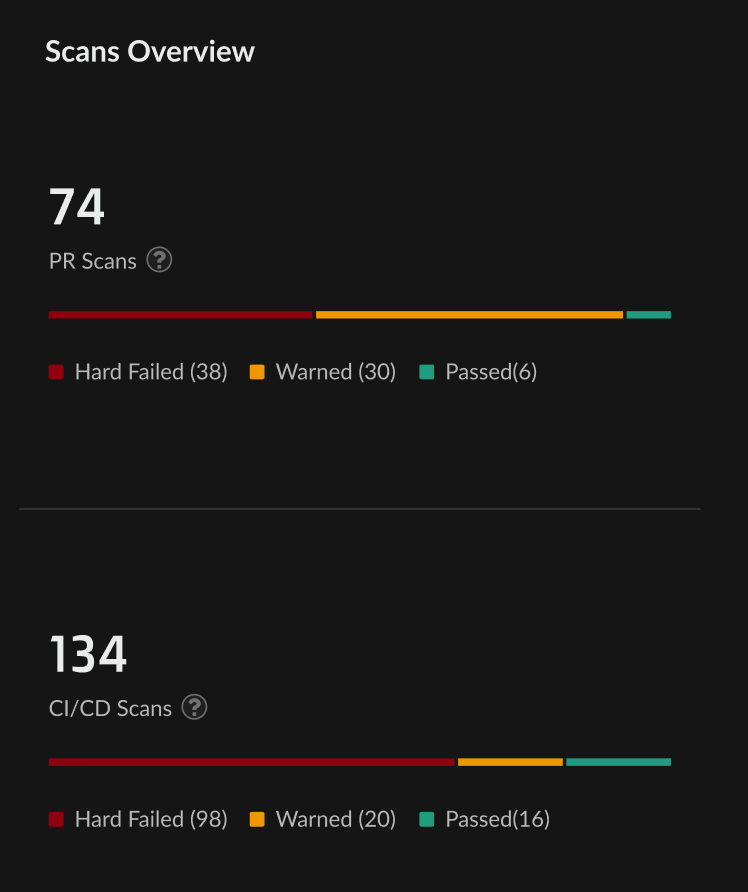

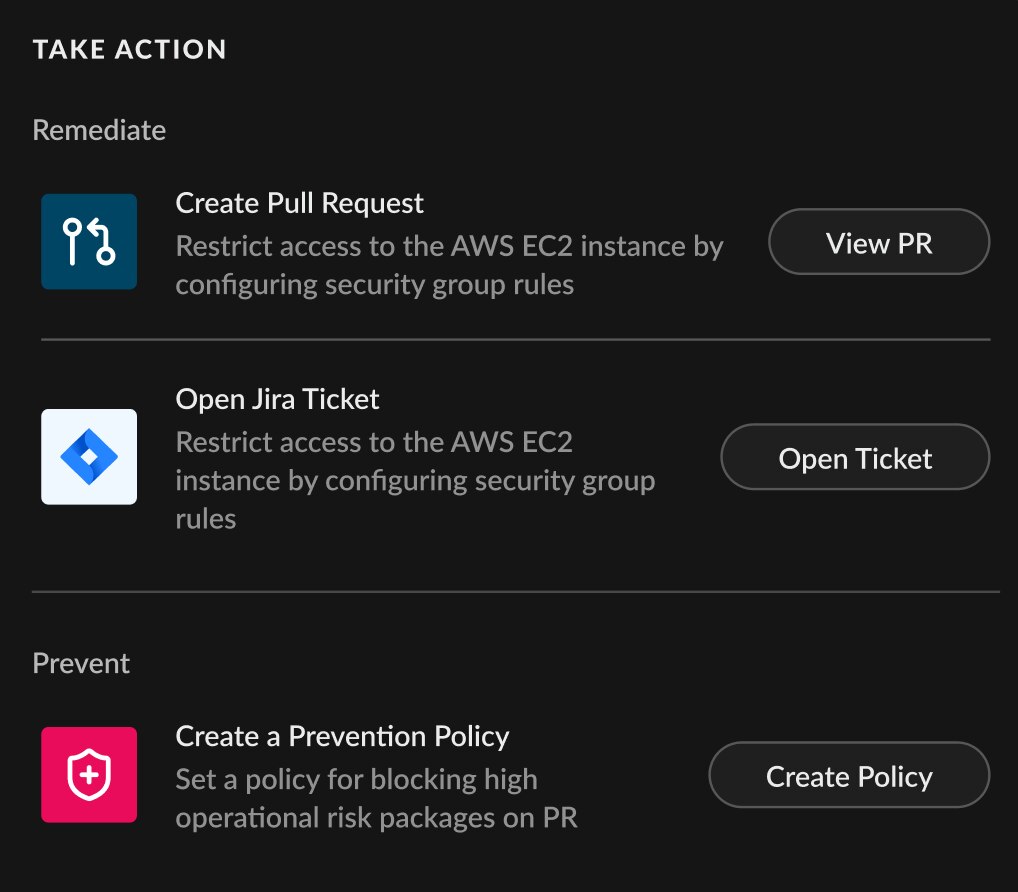

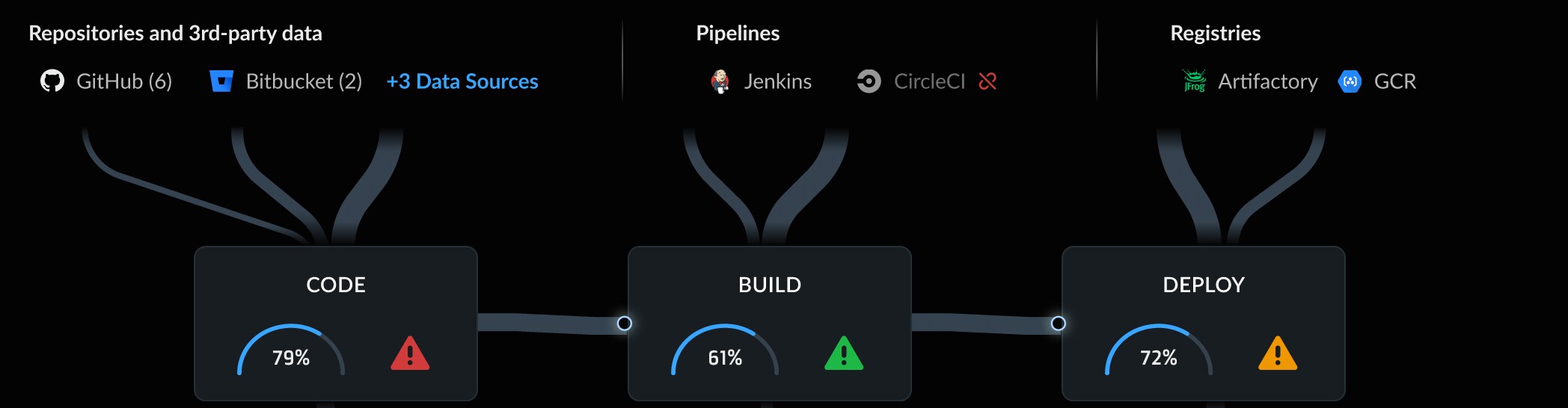

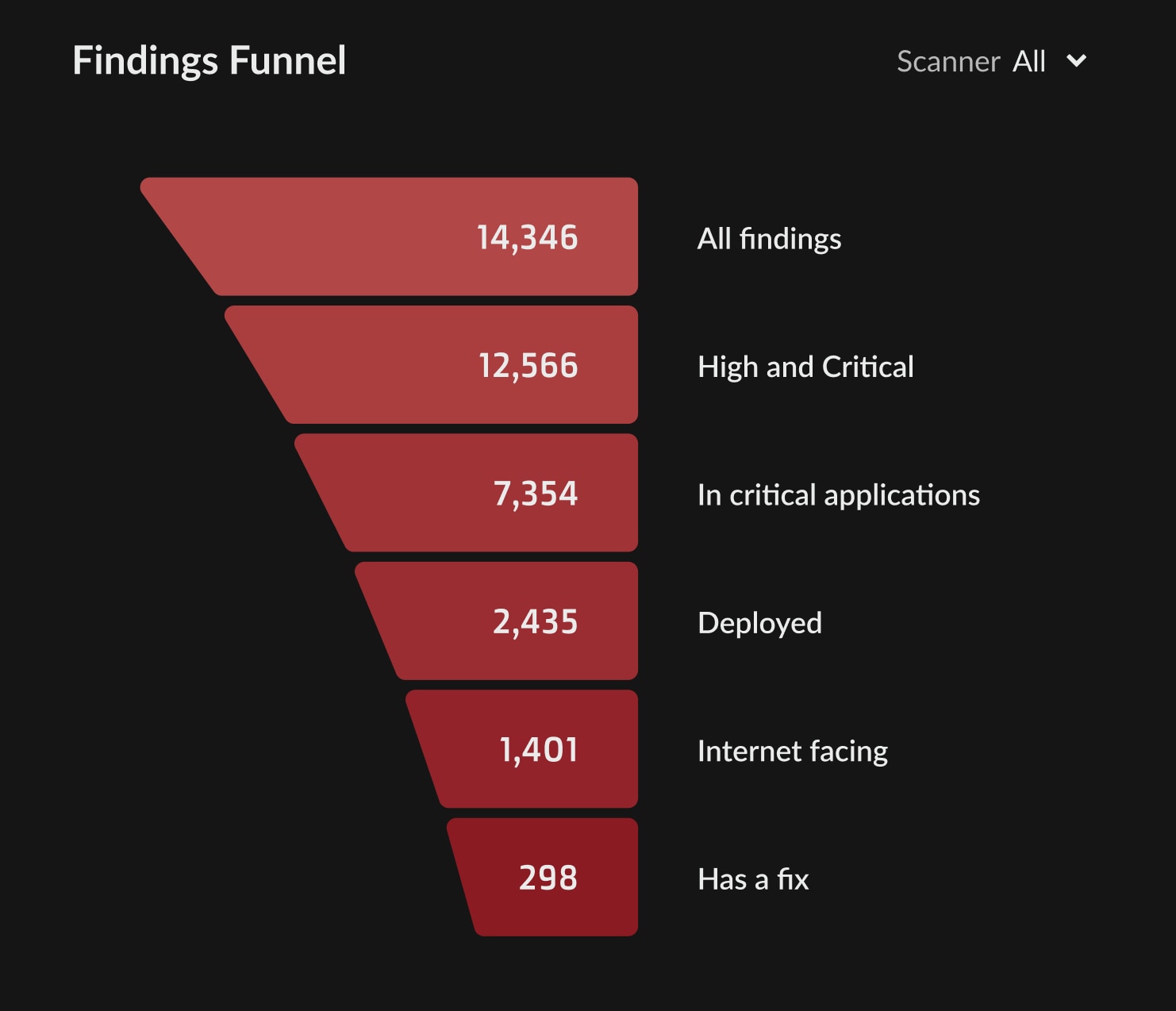

Centralice la visibilidad con la gestión de la estrategia de seguridad de las aplicaciones (ASPM), integrando las mejores herramientas de seguridad de las aplicaciones y escáneres de terceros para garantizar una seguridad coherente a lo largo de todo el ciclo de vida de las aplicaciones.

Descúbralo de primera mano

Vea cómo Cortex® Cloud puede ayudarle a detener los riesgos más rápido que nunca.

Solicitar una demostración