Visibilidad completa

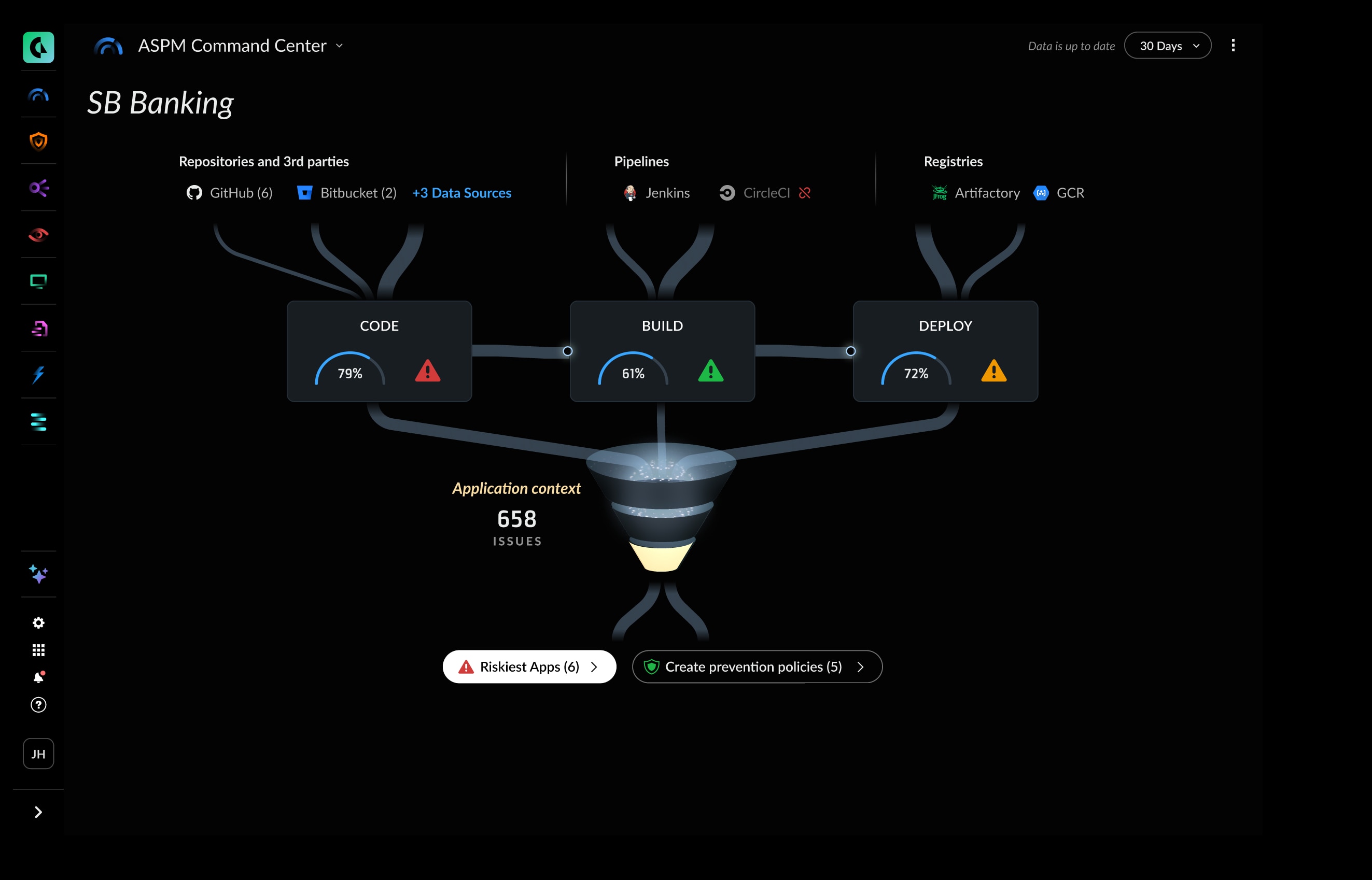

Cortex Cloud centraliza la visibilidad integrando los resultados del código, la compilación, la implementación y el tiempo de ejecución. La plataforma procesa datos tanto de las herramientas de análisis nativas y los escáneres de terceros como del tiempo de ejecución para aplicar una protección coherente a todo el ciclo de vida. Cortex Cloud permite a los equipos de seguridad de las aplicaciones proteger todo el ecosistema de ingeniería —el código, la cadena de suministro y las herramientas— desde una única plataforma.

Una única fuente de información fidedigna

Consolide las funciones de seguridad de las aplicaciones —del código al tiempo de ejecución— en una sola plataforma para reducir al mínimo los cambios de consola de herramientas y optimizar los flujos de trabajo de DevSecOps.

Procesamiento de datos de terceros

Conecte cualquier herramienta de seguridad de las aplicaciones para disfrutar de una visibilidad centralizada y priorizar el riesgo teniendo en cuenta todo el contexto del tiempo de ejecución y de la aplicación.

Riesgos con todo su contexto

Combine el contexto del código, el ciclo y el tiempo de ejecución para gestionar los riesgos según la probabilidad de explotación y las posibles consecuencias empresariales.

Aplicación de políticas coherente

Aplique políticas de seguridad coherentes a todo el ciclo de vida del desarrollo de software (SDLC, por sus siglas en inglés) para garantizar que los estándares de seguridad se respeten durante el desarrollo y la implementación.

Listas de materiales de software (SBOM)

Genere una lista SBOM que contenga paquetes, bibliotecas y recursos de infraestructura como código (IaC, por sus siglas en inglés) de código abierto, junto con los problemas de seguridad asociados, para controlar y entender el riesgo de las aplicaciones.