¿Qué son los ataques de ransomware?

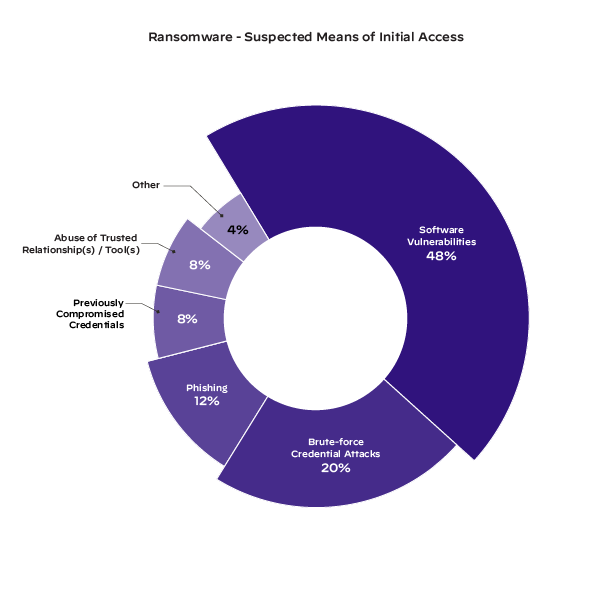

Los ataques de ransomware son aquellos en los que un ciberdelincuente se infiltra en un entorno y amenaza a una organización o individuo exigiendo el pago de un rescate. Según el Informe de Unit 42 sobre la respuesta a incidentes (2022), los atacantes entran en un sistema de cinco formas distintas.

¿Cómo se producen los ataques de ransomware?

En el Informe de Unit 42® sobre la respuesta a incidentes (2022), el equipo cuenta cómo había observado que los actores de amenazas se movían con rapidez y permanecían en un entorno durante solo 28 días (de media) antes de empezar a extorsionar a la víctima. El primer paso para proteger a una organización es saber qué son los ataques de ransomware y cómo prepararse para afrontarlos.

Un ataque deRansomware comienza cuando los ciberdelincuentes acceden a un sistema y cifran todos los datos; a continuación, ofrecen una clave para descifrarlos a cambio de que la víctima pague un rescate con criptomonedas. Además de acceder a un sistema y depositar malware de cifrado, hay operadores de ransomware que utilizan varias técnicas de extorsión para lograr que la víctima pague, como copiar los datos sin cifrar y exfiltrarlos, avergonzar a la víctima en las redes sociales, amenazarla con otros ataques como los de DDoS o filtrar la información robada a clientes o en la dark web.

Unit 42 ha investigado miles de ataques de ransomware lanzados contra varias organizaciones y ha ayudado a las víctimas a contenerlos y recuperarse con rapidez, lo que les ha permitido ahorrarse millones de dólares. En el Informe de Unit 42 sobre la respuesta a incidentes (2022), el equipo detalla los principales cinco vectores de ataque que pueden utilizar los actores de amenazas para implementar ransomware.

¿Cuáles son los principales 5 vectores de ataque de ransomware?

Para prevenir mejor el ransomware, antes que nada es crucial conocer las tácticas maliciosas que utilizan los atacantes para poner en riesgo la seguridad de las organizaciones. La revisión de las tendencias recientes en ransomware permite al centro de operaciones de seguridad (SOC) concentrar sus recursos en los posibles puntos de brecha, reducir el riesgo de infección y preparar la organización en su conjunto.

Los principales cinco vectores de ataque de ransomware son los siguientes:

- Vulnerabilidades explotables

- Ataques de robo de credenciales por fuerza bruta

- Ingeniería social

- Credenciales que ya estaban en peligro

- Abuso de confianza

Saber cómo funcionan estos cinco vectores de ataque y cuáles son las mejores formas de protegerse frente a ellos es un primer paso crucial para lograr un buen grado de preparación frente al ransomware.

1. Vulnerabilidades de software explotables

Lasvulnerabilidades pueden ser de distintos tipos y se pueden explotar con código diseñado para aprovechar las lagunas o los fallos de un programa. En su Informe de Unit 42 sobre la respuesta a incidentes (2022), el equipo constató que el 48 % de los casos de ransomware comenzaron con vulnerabilidades de software. Cuando una aplicación está expuesta a internet, los actores de amenazas pueden buscar y explotar las vulnerabilidades conocidas para acceder a un entorno sin autorización.

Otra técnica de vulnerabilidad muy frecuente entre los ciberdelincuentes es el uso de kits de exploitspara introducir código en los sitios web en riesgo. Estos sitios web parecen normales, pero contienen programas maliciosos que buscan vulnerabilidades a través de un dispositivo conectado. Si el kit de exploits detecta una vulnerabilidad, lo normal será que descargue una carga útil de malware diseñada para dar acceso remoto al sistema a un actor de amenazas. Una vez establecido el acceso remoto, los actores de amenazas implementan el ransomware en el entorno.

La mejor manera de proteger el software es asegurarse de que todos los dispositivos conectados a una red se actualicen con frecuencia. Las empresas de software lanzan periódicamente actualizaciones para corregir las vulnerabilidades y exposiciones comunes (CVE) que se descubren, así que es imprescindible actualizar estas vulnerabilidades antes de que los ciberdelincuentes accedan a ellas. Los SOCs pueden ampliar la protección con productos de respuesta y detección ampliadas (EDR) como Cortex XDR para detectar y bloquear los ataques. Para identificar las vulnerabilidades expuestas a internet que hay que corregir y para acabar automáticamente con exposiciones peligrosas, como el protocolo de escritorio remoto (RDP), los SOC pueden adoptar herramientas de gestión activa de la superficie de ataque (ASM) como Cortex Xpanse.

Obtenga más información sobre cómo combinar la seguridad de la red y en el endpoint.

2. Ataques de robo de credenciales por fuerza bruta

Los ataques por fuerza bruta utilizan la técnica de prueba y error para acceder a un sistema o una aplicación. Los ciberdelincuentes crean y ejecutan scripts que introducen nombres de usuario y contraseñas automáticamente hasta dar con las credenciales correctas. Se trata de uno de los ataques de ciberseguridad más antiguos que existen y ha conservado su eficacia con el paso de los años.

La existencia de los ataques por fuerza bruta es uno de los muchos motivos por los que es tan importante implementar la autenticación multifactor (MFA). Los sistemas con MFA exigen una forma de verificación adicional, como un código procedente de una aplicación o la introducción de información biométrica, antes de permitir a un usuario acceder al sistema.

Obtenga más información sobre cómo prevenir el uso fraudulento de credenciales.

Si se produce un ataque por fuerza bruta, las plataformas como Cortex XSIAM avisan al SOC de comportamientos anómalos de los usuarios e instan a que se investigue. Cortex XSIAM se integra a la perfección con las plataformas de MFA para avisar del inicio de sesión sospechoso en cuanto se produce, acelerando el envío de esas alertas a los analistas para detener los ataques por fuerza bruta en el acto.

3. Ingeniería social

Los métodos de ingeniería social, como el correo electrónico con phishing , se envían desde fuentes que simulan ser fiables para que las víctimas hagan clic en los enlaces y descarguen el malware directamente. Estos mensajes suelen transmitir una sensación de urgencia o de peligro, para que quien los recibe actúe sin pensar. Los ataques de este tipo pueden ser muy eficaces y, en el caso del ransomware, sumamente peligrosos y caros.

La mejor forma de protegerse de los ataques de ingeniería social es formar periódicamente a los empleados sobre cuestiones de ciberseguridad. Cuando un empleado detecta un intento de phishing e informa de ello, el SOC pasa a investigar el ataque y saca conclusiones de lo ocurrido. Si un ataque de phishing tiene éxito, las plataformas de orquestación, automatización y respuesta de seguridad (SOAR) como Cortex XSOAR optimizan la detección y la corrección, bloqueando automáticamente a los usuarios afectados hasta que el SOC haya investigado y eliminado al atacante del sistema.

4. Credenciales que ya estaban en peligro

Cuando hay credenciales en peligro, es crucial sustituirlas cuanto antes. Por desgracia, es posible que se filtren datos de credenciales a la dark web sin que los usuarios sean conscientes del ataque, lo que abre las puertas del sistema a atacantes de todo tipo. Y para acabar de empeorar las cosas, muchos usuarios utilizan la misma contraseña para distintos servicios, así que en caso de robo de la contraseña, esta se puede usar para acceder sin autorización a otros sistemas o aplicaciones.

Para prevenir ataques con credenciales robadas, además de la autenticación multifactor, se ha comprobado que también resulta útil fomentar entre los empleados las prácticas recomendadas de higiene de las contraseñas. Por ejemplo, conviene usar un gestor de contraseñas, cambiarlas cada cierto tiempo, asegurarse de que sean complejas y no reutilizarlas, pues todo ello contribuye a proteger tanto a los individuos como la organización. Cortex XDR recurre al análisis de comportamiento para detectar y prevenir anomalías en el comportamiento de los usuarios, incluso cuando se utilizan credenciales que ya estaban en peligro para acceder a un entorno sin la debida autorización.

5. Abuso de confianza

En el caótico panorama actual de las amenazas, es importante que los profesionales responsables de la seguridad no pierdan de vista las amenazas internas. Una de las formas más fáciles de introducir ransomware en un entorno es utilizar a alguien que tenga acceso legítimo, ya se trate de un empleado descontento con la empresa o de una víctima de un actor de amenazas.

En caso de ataque debido a un abuso de confianza, productos como Cortex XSOAR o plataformas como Cortex XSIAM permiten automatizar la respuesta a incidentes para informar a los equipos de seguridad y aislar al usuario en cuestión. Para mejorar la protección, se pueden implementar prácticas recomendadas cuando un empleado abandona la empresa, para reducir sus oportunidades de tomar represalias si está descontento.

Protección frente a los ataques de ransomware

Los cinco métodos expuestos permiten a un atacante infiltrarse en su sistema y provocar daños. En resumen, recomendamos a los SOC implementar las siguientes soluciones (si no lo han hecho ya):

- Plataformas de EDR como Cortex XDR para detectar y bloquear los ataques

- Cortex XSIAM para disfrutar de una visibilidad plena y automatizada de los endpoints, las redes, etc.

- Plataformas de gestión activa de la superficie de ataque como Cortex Xpanse para detectar con rapidez y corregir automáticamente los ataques a activos conectados a internet

- Plataformas de SOAR como Cortex XSOAR para optimizar la detección y aislar automáticamente a los usuarios atacados

- MFA para verificar la identidad de los usuarios antes de permitirles acceder a un entorno

- Prácticas recomendadas en materia de seguridad, como la formación sobre phishing y el fomento de la higiene de las contraseñas entre los empleados para reducir la probabilidad de que se produzcan ataques por fuerza bruta o de ingeniería social

- Procesos optimizados que previenen los ataques internos cuando un empleado abandona la empresa

Aunque estos métodos y plataformas son muy útiles, no lo resuelven todo. Para prepararse frente al ransomware, hay otro método sumamente beneficioso.

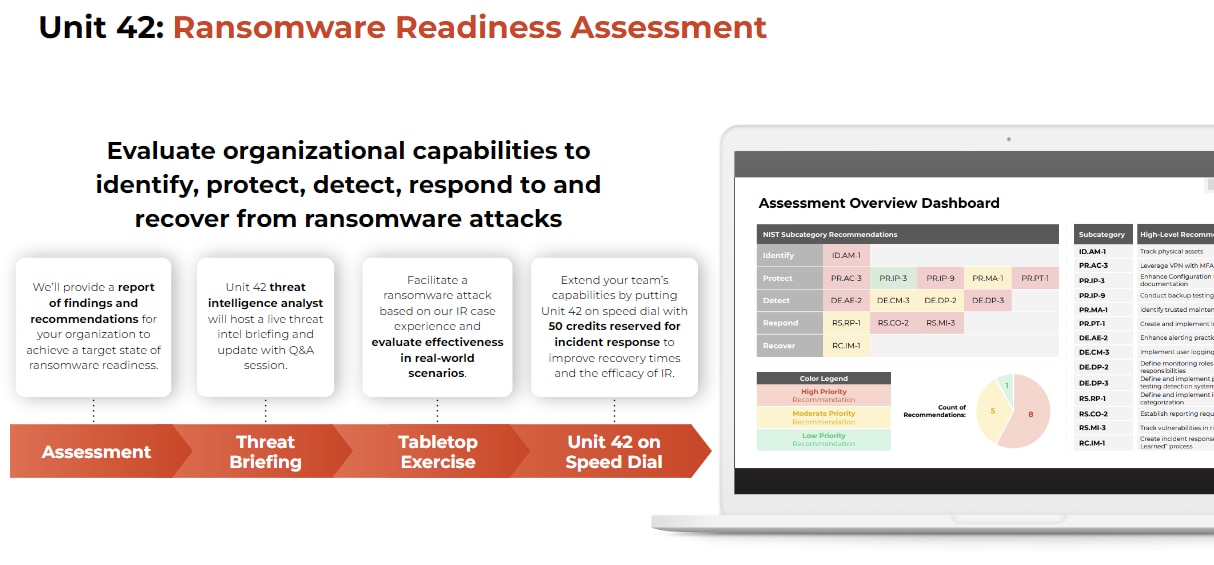

Cómo evaluar su grado de preparación frente al ransomware

El primer paso para defenderse del ransomware es un buen plan. Unit 42 ofrece una evaluación del grado de preparación frente al ransomware que le ayudará a prepararse para prevenir y detectar mejor el ransomware, así como a responder a él y recuperarse con más facilidad en caso de sufrir un ataque. Logrará el grado de preparación frente al ransomware tras validar su estrategia de respuesta y detectar riesgos ocultos, entre otras cosas.

Nuestro equipo está a su disposición para ayudarle a prepararse para afrontar las amenazas más complejas y maliciosas y responder a ellas. Si está sufriendo las consecuencias de una brecha en este momento o cree que ha sido víctima de un incidente de ciberseguridad, póngase en contacto con Unit 42.