Acceso según el criterio del mínimo privilegio para empleados remotos

Modernice el acceso remoto para proteger mejor a su plantilla híbrida.

Control de acceso basado en identidades a gran escala

Simplifique la gestión del acceso remoto con una solución de autenticación basada en las identidades y métodos de implementación con y sin cliente para usuarios itinerantes.

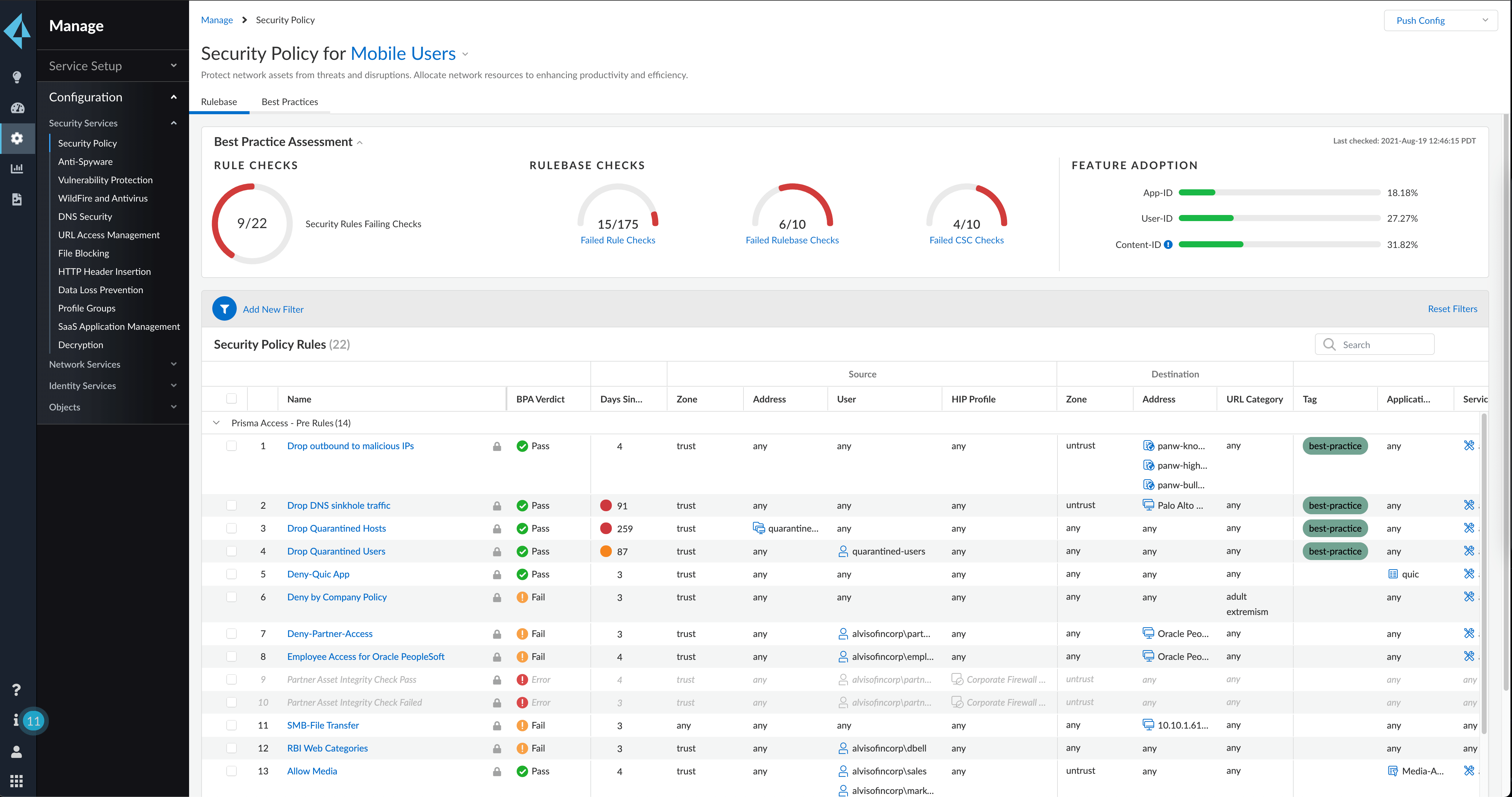

Aplicación de políticas de confianza para los dispositivos

Evalúe el estado de salud y el perfil de seguridad de los dispositivos antes de conectarlos a la red y acceder a datos confidenciales para disfrutar de un acceso a la red Zero Trust (confianza cero).

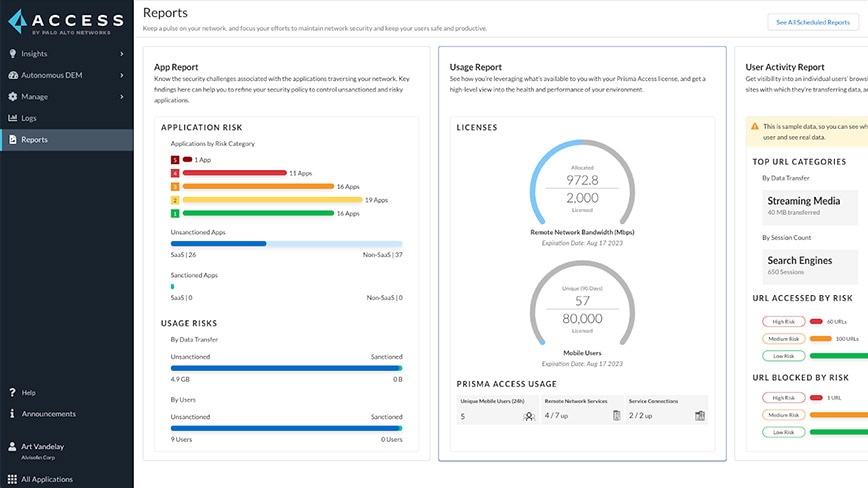

Aplique políticas de seguridad coherentes en todas partes

Implemente los controles de seguridad y la herramienta de inspección líderes en el sector en todo el tráfico de las aplicaciones móviles, independientemente de la ubicación desde la que se conecten los usuarios y los dispositivos, y del modo en que lo hagan.